前一阵写过一篇关于 Cloudflare 安全性规则设置 的文章,那里介绍了一些基本的防洪配置,然而对于我的实际情况看,其防御效果还有些小问题

因为我发现,几乎所有恶意请求都被拦截到托管质询这个规则里了,比如:/admin-post.php这种明显是恶搞的流量。所以我想了一下,把规则顺序做了调整

WAF 规则顺序调整

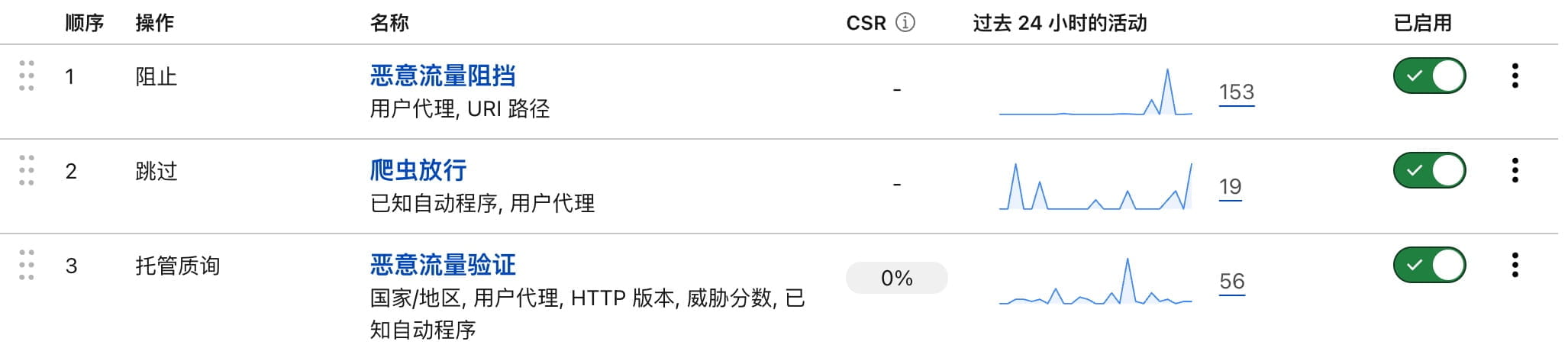

基于上文提到的问题,我把之前配置的规则做了如下的调整。主要是阻止访问的规则直接放在了首位

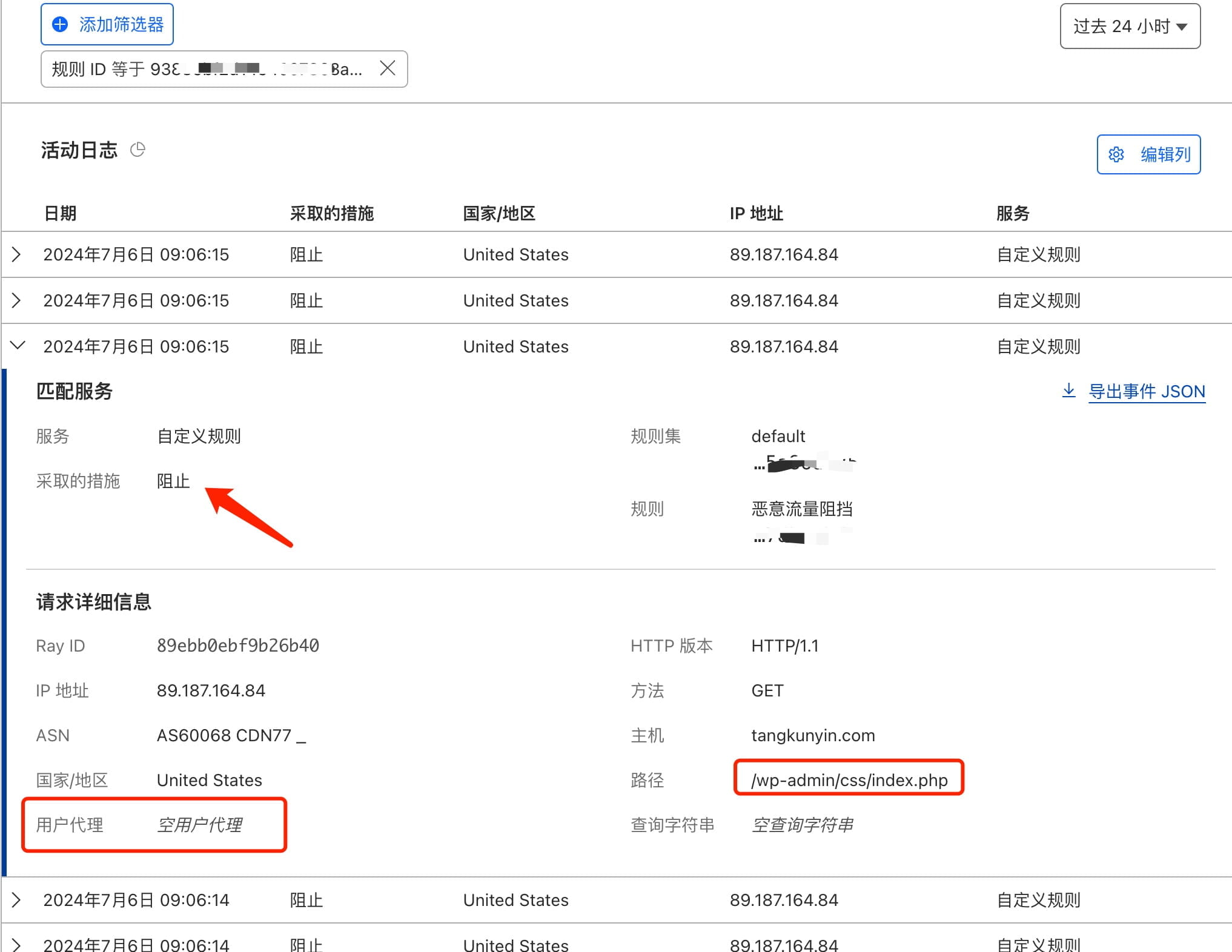

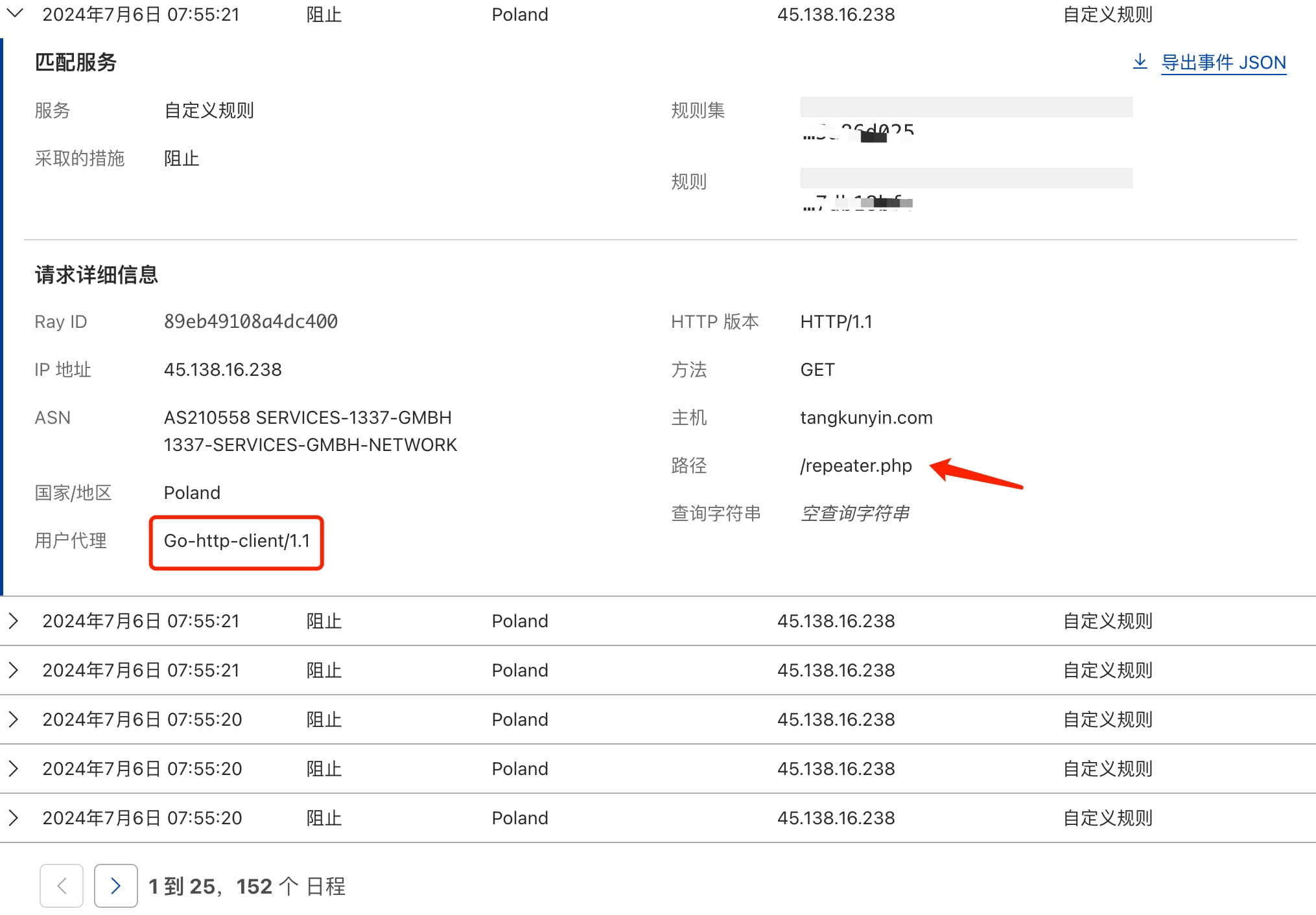

过了一天后,看下结果

可以明显看到,恶搞的请求被档在最外层了,而托管质询也被很好缓解了。接着点进去看看这个规则下,到底阻止了那些请求

本来呢,THOMAS TANG 这个站点就仅仅是一个类似 readme 的介绍而已,用hexo生成的纯静态站,没啥多余的东西。

但纳闷的就是,不知道哪来这么些闲的蛋疼的人,时不时恶搞一下(伤害倒没有,但挑衅意识极强)。有这兴趣,去干百度不更有成就感么…

再次优化

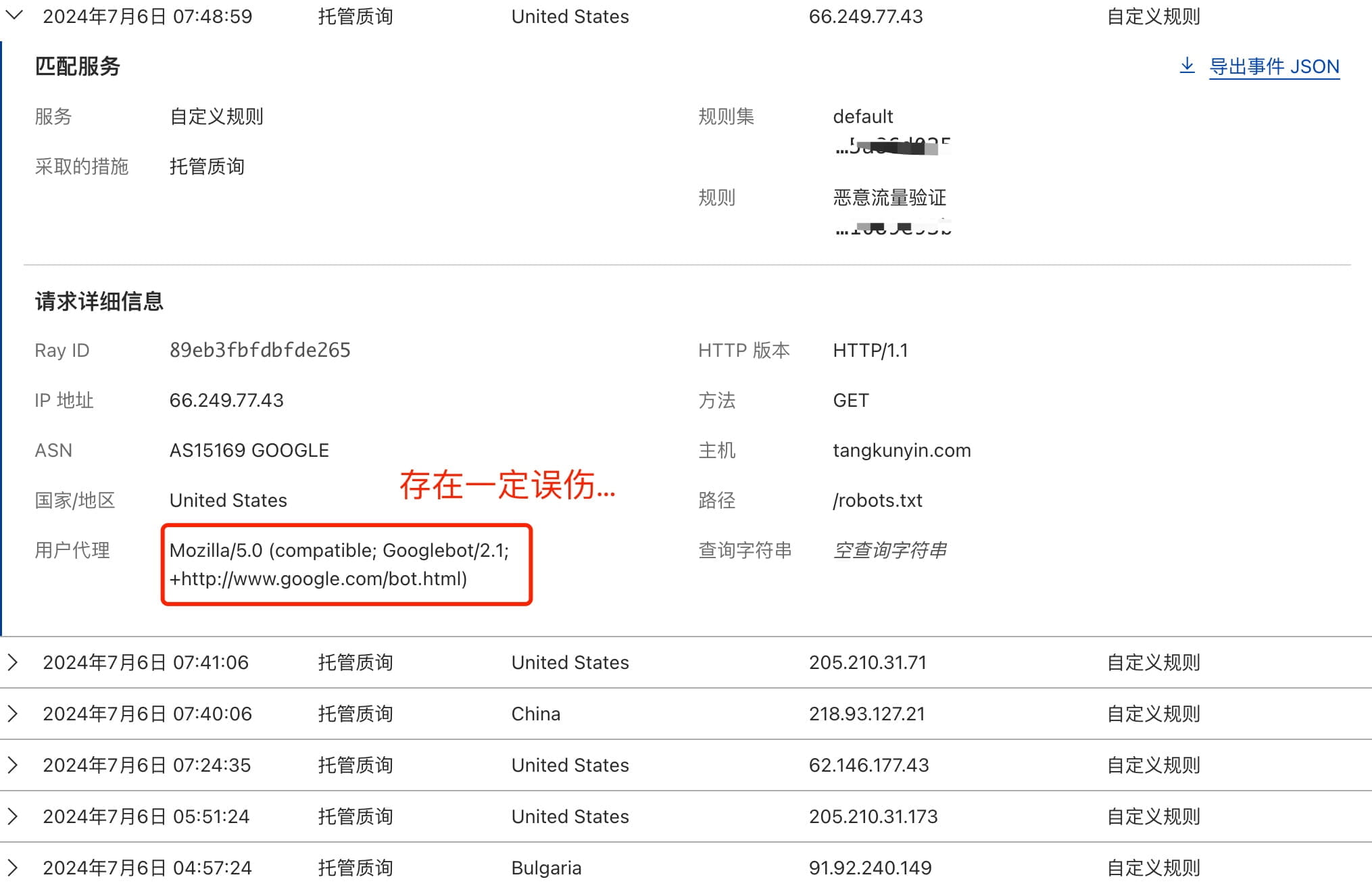

在分析托管质询这条规则日志时,我发现上头那种顺序,会误伤爬虫,比如这个记录

所以我想,最优的解法应该是:

- 阻止:禁止恶意请求访问,比如代码脚本的恶意攻击,特殊的路径访问等;

- 跳过:针对主流搜索引擎的爬虫进行放行,毕竟网站放到互联网,基本上都希望别人可以了解和访问到,因此爬虫能检索到很重要;

- 托管质询:针对非常规的请求进行验证,这项就根据个人情况自己配了;

以上看法并非业内的最佳实践,但有了这几项配置和优化。对于绝大多数的站点我觉得都相当够用了。最终我的配置如下,供有需要的参考:

当然,识别到爬虫要尽量放开其他规则限制。不然容易被托管质询这里拦截。这块我在文章开头提到的那篇Cloudflare 安全性规则设置有提及。

关于 Cloudflare

再多说几句,关于Cloudflare,业内对 Ta 有个很高的评价,说是活菩萨还是铁观音来着。具体突然想不起来了,这个称号还蛮有意思,对标到国内这些厂商,还真是讽刺呢

总之,如果业务允许,试试 Cloudflare 一定不会让你失望。起码像HTTPS这种,不会像某云那样问你要钱…当然更多“白嫖玩法”就各位自己研究啦!